Comprendre l’utilité des fonctions VPN : Au-delà du jargon technique

Dans un paysage numérique où la confidentialité et la sécurité sont devenues des préoccupations majeures, les Réseaux Privés Virtuels (VPN) sont souvent présentés comme la solution miracle. Cependant, entre le « kill switch », le « split tunneling » et le « multi-hop », il est facile de se perdre dans un jargon technique qui promet monts et merveilles. Cet article vise à démystifier ces fonctionnalités pour déterminer celles qui sont réellement utiles au quotidien pour l’utilisateur lambda.

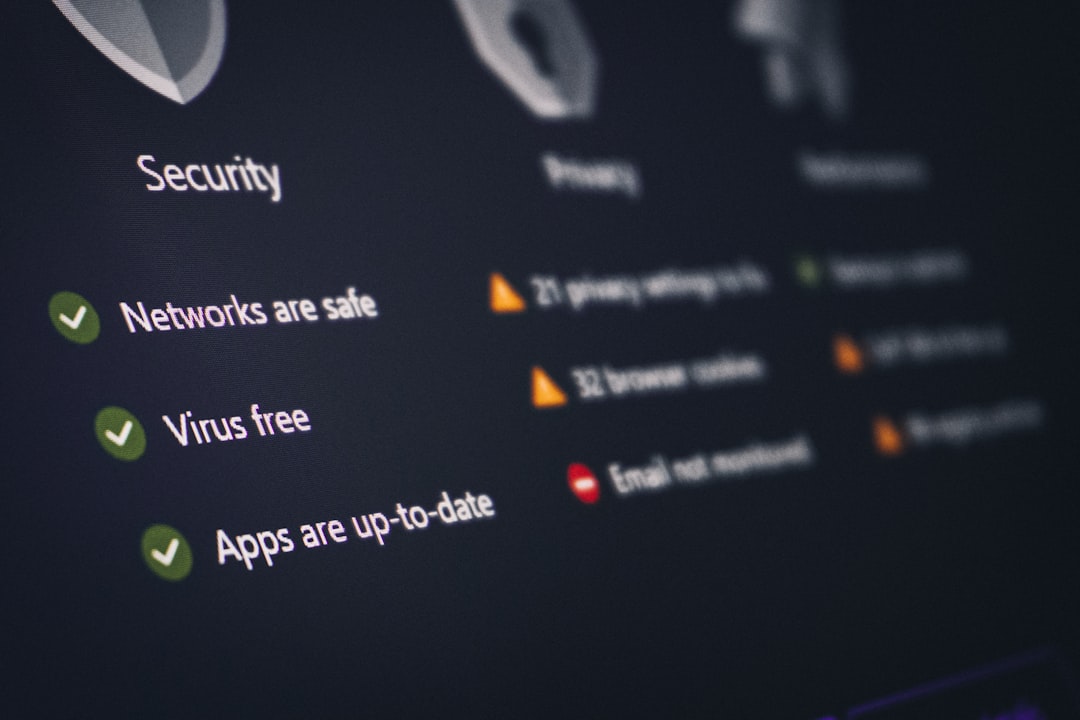

Le Kill Switch : La Ligne de Défense Indispensable

Parmi la multitude de fonctions proposées par les fournisseurs de VPN, le « kill switch » se distingue comme étant la plus cruciale. Son rôle est simple mais vital : en cas de déconnexion inattendue du VPN, il coupe immédiatement toute connexion internet sortante. Cette mesure préventive empêche ainsi que des données non chiffrées ne transitent, protégeant l’adresse IP, les requêtes DNS et l’ensemble du trafic de l’utilisateur contre d’éventuelles fuites.

Les déconnexions, bien que rares, peuvent survenir pour diverses raisons : changement de réseau, micro-coupure de la connexion internet, ou encore lors du passage d’un serveur à un autre. Le « kill switch » agit comme un garde-fou, garantissant que la sécurité et la confidentialité ne sont jamais compromises, même lors de ces interruptions passagères. Il s’agit d’une fonction de sécurité fondamentale qui devrait être activée par défaut et systématiquement vérifiée par l’utilisateur dès la première utilisation d’un VPN.

Le Split Tunneling : Une Flexibilité Utile, Sous Conditions

Le « split tunneling » offre une fonctionnalité intéressante en permettant à l’utilisateur de choisir quelles applications ou quels flux de données utiliseront le VPN, et lesquels conserveront la connexion internet standard. Cette option peut s’avérer pratique dans plusieurs scénarios :

- Compatibilité des applications : Certains services, comme les jeux en ligne sensibles à la latence ou certaines applications bancaires, peuvent mal réagir à l’utilisation d’un VPN. Le « split tunneling » permet de les exclure du tunnel sécurisé.

- Accès aux ressources locales : Pour accéder à des périphériques réseau locaux (NAS, imprimantes) ou à des services spécifiques, il peut être nécessaire que ces flux ne passent pas par le VPN.

- Optimisation des téléchargements : Pour les transferts de fichiers volumineux, l’exclusion de ces flux du VPN peut permettre de préserver la bande passante et d’accélérer le processus.

Cependant, l’utilisation du « split tunneling » exige une certaine rigueur. Il est impératif de savoir précisément quelles applications sont protégées et lesquelles ne le sont pas, afin d’éviter toute exposition involontaire de données sensibles. Mal configuré, il peut engendrer une fausse sensation de sécurité. Il s’agit donc d’une fonction de confort et de flexibilité, mais pas d’une nécessité absolue pour la majorité des utilisateurs.

Le Multi-Hop : Une Option Spécialisée, Pas une Priorité Quotidienne

Souvent commercialisé sous des appellations telles que « double VPN » ou « cascade », le « multi-hop » consiste à faire transiter le trafic via deux serveurs VPN successifs au lieu d’un seul. L’objectif est de complexifier la corrélation entre l’origine et la destination du trafic, renforçant ainsi l’anonymat.

Si cette technique présente un intérêt théorique pour des utilisateurs ayant des besoins de sécurité très élevés (journalistes, activistes, personnes sous haute surveillance), son utilité pour le grand public est limitée. Le passage par deux serveurs entraîne inévitablement une augmentation de la latence et une potentielle diminution des débits de connexion. Pour des usages courants comme la navigation web, le télétravail ou la sécurisation d’un réseau Wi-Fi public, un simple VPN est amplement suffisant. Le « multi-hop » relève davantage d’une surenchère technologique que d’une fonctionnalité essentielle pour le quotidien.

L’Obfuscation et les Bloqueurs Intégrés : Utilité Contextuelle

L’obfuscation vise à masquer le trafic VPN pour qu’il ressemble à du trafic internet classique. Cette fonction devient particulièrement pertinente dans les pays où les VPN sont activement bloqués ou restreints, permettant ainsi de contourner la censure. À domicile, sur une connexion non surveillée, son intérêt est moindre.

Les bloqueurs de publicités, traqueurs et sites malveillants intégrés aux VPN peuvent offrir un confort appréciable en filtrant les contenus indésirables dès la résolution DNS. Cependant, il est important de distinguer un simple blocage DNS d’une analyse plus approfondie des contenus, qui sortirait du rôle traditionnel d’un VPN.

Conclusion : Privilégier la Qualité à la Quantité

Face à la profusion de fonctionnalités VPN, il est essentiel de garder à l’esprit que l’utilité d’une option dépend avant tout des besoins spécifiques de l’utilisateur. Le « kill switch » s’impose comme la fonction la plus universellement importante, garantissant une protection sans faille. Le « split tunneling » offre une flexibilité appréciable, mais demande une configuration attentive. Quant au « multi-hop », il s’adresse à un public plus restreint aux exigences de sécurité accrues.

En fin de compte, mieux vaut un VPN doté de quelques fonctions bien implémentées et réellement utiles, qu’une suite d’options complexes dont l’efficacité réelle reste discutable pour l’utilisateur moyen. La stabilité du service, la vitesse de connexion, la politique de confidentialité du fournisseur et le prix restent des critères tout aussi, sinon plus, déterminants dans le choix d’un VPN.